嵌入式编程语言中的内存安全

7

7

拍明芯城

拍明芯城

原标题:嵌入式编程语言中的内存安全

在嵌入式编程中,内存安全是一个至关重要的概念。由于嵌入式系统通常运行在资源受限的环境中,并且经常与硬件直接交互,因此内存管理错误可能导致系统崩溃、数据损坏甚至硬件损坏。以下是一些在嵌入式编程语言中实现内存安全的关键概念和方法:

选择安全的编程语言:

使用具有内存安全特性的编程语言,如Rust、Go(在某些方面)或C#(在.NET Micro Framework等环境中)。这些语言提供了内存管理的抽象,减少了手动管理内存的需求。

对于C和C++等语言,虽然它们提供了高性能和直接访问硬件的能力,但也容易引发内存安全问题。因此,在使用这些语言时,需要特别小心。

避免野指针和悬挂指针:

野指针是指未被初始化的指针,它们可能指向任意内存地址。

悬挂指针是指已经被释放的内存的指针。如果尝试访问这些指针指向的内存,会导致未定义的行为。

在C和C++中,可以使用空指针(

NULL或nullptr)初始化指针,并在释放内存后立即将指针设置为NULL。内存泄漏检测:

内存泄漏是当程序不再需要某块内存时,却没有释放它,导致系统资源逐渐耗尽。

在嵌入式系统中,内存泄漏可能更加严重,因为可用的内存量通常非常有限。

使用工具(如Valgrind对于Linux应用)进行静态或动态分析,以检测内存泄漏。

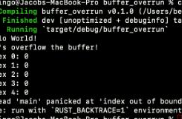

内存越界访问:

当数组或缓冲区被访问超出其实际大小时,会发生内存越界访问。这可能导致数据损坏或程序崩溃。

使用安全的字符串和数组操作函数(如

strncpy代替strcpy),并确保始终检查数组和缓冲区的大小。动态内存管理:

在需要动态分配内存的情况下,确保遵循正确的分配和释放流程。

使用

malloc/free(C/C++)或new/delete(C++)等函数进行动态内存管理时,要特别小心。确保不会重复释放同一块内存,也不要在释放后继续使用指针。

内存对齐:

某些硬件平台要求数据在内存中以特定的方式对齐。如果数据未正确对齐,可能会导致性能下降或硬件故障。

使用编译器提供的内存对齐属性或函数来确保数据正确对齐。

堆栈溢出保护:

堆栈溢出是由于函数递归调用过深或局部变量过大而导致的。这可能导致程序崩溃或数据损坏。

在嵌入式系统中,由于内存限制,堆栈溢出可能更加常见。使用静态分析工具来检测潜在的堆栈溢出问题,并考虑增加堆栈大小或使用其他内存管理技术。

使用安全的库和API:

选择经过良好测试和审查的库和API,以减少内存管理错误的风险。

考虑使用安全编码标准(如MISRA C、SEI CERT C等)来指导编程实践。

代码审查和测试:

通过代码审查和测试来发现潜在的内存安全问题。使用静态分析工具、动态测试工具和模糊测试工具来查找内存泄漏、越界访问和其他内存相关问题。

安全编程实践:

遵循安全编程的最佳实践,如最小化全局变量的使用、避免使用裸指针(尽可能使用智能指针或引用)、检查函数返回值等。

了解并遵循嵌入式系统安全性的相关标准和指南,如ISO 26262(用于汽车系统)或IEC 61508(用于安全相关系统)。

责任编辑:David

【免责声明】

1、本文内容、数据、图表等来源于网络引用或其他公开资料,版权归属原作者、原发表出处。若版权所有方对本文的引用持有异议,请联系拍明芯城(marketing@iczoom.com),本方将及时处理。

2、本文的引用仅供读者交流学习使用,不涉及商业目的。

3、本文内容仅代表作者观点,拍明芯城不对内容的准确性、可靠性或完整性提供明示或暗示的保证。读者阅读本文后做出的决定或行为,是基于自主意愿和独立判断做出的,请读者明确相关结果。

4、如需转载本方拥有版权的文章,请联系拍明芯城(marketing@iczoom.com)注明“转载原因”。未经允许私自转载拍明芯城将保留追究其法律责任的权利。

拍明芯城拥有对此声明的最终解释权。

产品分类

产品分类

2012- 2022 拍明芯城ICZOOM.com 版权所有 客服热线:400-693-8369 (9:00-18:00)

2012- 2022 拍明芯城ICZOOM.com 版权所有 客服热线:400-693-8369 (9:00-18:00)